Knacken oder geknackt werden

Von Uli Ries

Die Schnitzeljagd führte die Suchenden von der /b/-Sektion des Anarcho-Nachrichtenboards 4Chan quer durchs Internet, zu herkömmlichen Telefonanschlüssen mit Bandansagen, an verschiedene reale Orte mit QR-Code-Postern und ins Dark Web. Um die Rätsel zu lösen, mussten die Jäger mit Steganografie umgehen, Wissen rund um Zahlentheorien mitbringen, sich in Philosophie und Musik auskennen und literarisch bewandert sein. Auch die Zahlensymbolik der Mayas spielte eine Rolle.

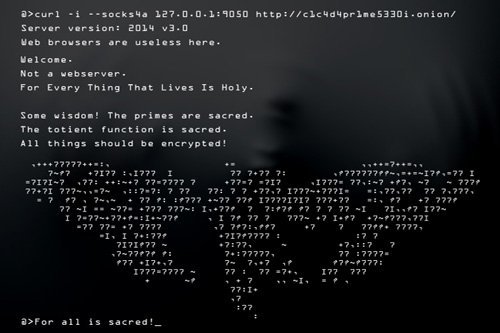

Am 6. Januar 2014 war es wieder so weit: Die Köpfe hinter Cicada 3301 meldeten sich per Tweet und einem ersten Bild samt verschlüsseltem Hinweis zurück – und sofort stürzten sich weltweit wieder Tausende Schnitzeljäger auf die neuen Hinweise. Relativ früh schon sahen sich die Rätsellöser mit einer vergleichsweise happigen Aufgabe konfrontiert: Sie mussten einen privaten RSA-Schlüssel (432 Bit) knacken, um die nächste Hürde zu nehmen. Nachdem nur Brute Force als Werkzeug übrig blieb, schloss die Rätselgemeinde ihre Rechner zusammen; ein anonymes Mitglied der Gruppe mietete hierfür sogar eigens einen Server bei Amazon an – und knackte den Code so in ca. neun Stunden.

Nur die Besten. Wozu?

Wie komplex die vergangenen Rätsel ausfielen, beschreibt der Programmierer Joel Eriksson in einem ausführlichen Blog. Er gehörte zu denen, die in der ersten Runde des Rätsels bis ganz zum Schluss dranblieben – um dann eine per Tor versteckte Website mit weiteren Hinweisen wenige Stunden zu spät zu erreichen. Die Site war bereits abgeschaltet, mit dem Hinweis, dass man nur die Besten wolle und keine Nachahmer.

Schwarz auf Weiß

Dieser Beitrag erschien zuerst in unserem Magazin zur CeBIT 2014. Einen Überblick mit freien Download-Links zu sämtlichen Einzelheften bekommen Sie online im Pressezentrum des MittelstandsWiki.

In seinem Blog beschreibt Eriksson spannend, welche Rätsel der Reihe nach wie gelöst werden wollten. Wozu aber das Ganze dient, konnte auch Eriksson nicht ergründen. Überhaupt finden sich im Netz kaum nachvollziehbare Hinweise auf den Zweck von Cicada 3301. Einzig eine nach der ersten Runde im Jahr 2012 aufgetauchte E-Mail – über deren Echtheit keine Klarheit herrscht – gibt Hinweise. Dort ist die Rede von einer losen, international verteilten anonymen Gruppe, die an die gleichen Werte glaubt. Man stelle sich gegen Unterdrückung, Tyrannei sowie Zensur und setze sich für Datenschutz ein.

Don’t trust anyone!

In einem eigenen Wiki werden alle bekannten Rätsel, Hinweise und die falschen Fährten gesammelt. Auch alle verfügbaren Informationen zur nach wie vor andauernden dritten Runde stehen dort sofort nach deren Bekanntwerden online. Die von den Wiki-Machern ausgegebene oberste Regel lautet allerdings „DON’T TRUST ANYONE“ – traue niemandem. Daher weiß auch niemand, ob das Wiki verlässliche Informationen verbreitet.

Auf der ganzen Welt verteilen die Macher QR-Codes, die dann zu neuen Rätselbestandsteilen führen. (Bild: uncovering-cicada.wikia.com)

Fazit: Spuren im Wind

Mehr ist auch nach Beginn der dritten Runde nicht über die Macher von Cicada 3301 bekannt. Entsprechende wild schießen die Spekulationen ins Kraut. Ein anonymer Schreiber warnte per Pastebin sogar vor der Organisation, hinter der angeblich Militärs, Wissenschaftler und Diplomaten stecken, denen die aktuelle Weltordnung nicht passt. Ob die Warnung echt ist oder von einem Trittbrettfahrer stammt, weiß keiner. Möglich ist auch, dass die Macher selbst dahinter stehen. Sie hatten zuvor bereits eine weibliche Kunstfigur namens „Wind“ in verschiedene Foren eingeschleust, in denen sich die Rätselknacker austauschten. Wind legte dort falsche Spuren.

Uli Ries ist freier Journalist und Autor mit abgeschlossene journalistischer Ausbildung und langjähriger Erfahrung (u.a. bei CHIP, PC Professionell und www.notebookjournal.de). Seine Spezialgebiete sind Mobilität, IT-Sicherheit und Kommunikation – zu diesen Themen tritt er immer wieder auch als Moderator und Fachreferent auf.

Kontakt via Xing